Chúng ta thường xem máy tính cá nhân như một vùng an toàn, đặc biệt là khi đã cài đặt các giải pháp bảo mật mạnh mẽ như phần mềm diệt virus và tường lửa. Tuy nhiên, sự thật là hacker không phải lúc nào cũng tấn công bằng vũ lực số. Thông thường, chúng lặng lẽ xâm nhập qua các lỗ hổng bị bỏ qua, các lỗ hổng phần mềm hoặc các chiêu trò lừa đảo xã hội (social engineering) mà thoạt nhìn có vẻ hoàn toàn bình thường cho đến khi quá muộn. Sự phổ biến và mức độ sử dụng rộng rãi của hệ điều hành Windows, cùng với khả năng tương thích ngược và bề mặt tấn công rộng lớn hơn, khiến nó trở thành mục tiêu quen thuộc của những kẻ tấn công mạng.

Qua nhiều năm, congnghemoi.net đã chứng kiến không ít trường hợp vi phạm bảo mật trực tuyến ảnh hưởng đến cả thiết bị Windows cá nhân và tổ chức. Trong hầu hết các trường hợp, sự cố này có thể được ngăn chặn nếu người dùng có thêm một chút nhận thức và thói quen sử dụng tốt hơn (ví dụ: việc sử dụng cùng một mật khẩu cho mọi nơi).

Bài viết này sẽ hướng dẫn bạn tìm hiểu những cách phổ biến nhất mà PC Windows bị xâm nhập và quan trọng hơn, những gì bạn có thể làm ngay bây giờ để tránh trở thành nạn nhân tiếp theo. Đây không chỉ là việc cài đặt phần mềm diệt virus rồi hy vọng mọi thứ sẽ ổn thỏa; mà là về việc hiểu cách những kẻ tấn công tư duy và luôn đi trước một bước.

Giao diện Windows Security trên laptop chạy Windows 11, minh họa các tính năng bảo mật máy tính

Giao diện Windows Security trên laptop chạy Windows 11, minh họa các tính năng bảo mật máy tính

1. Tấn Công Lừa Đảo Qua Email (Phishing)

Lừa đảo qua email (phishing) vẫn là một trong những cách dễ dàng và hiệu quả nhất để hacker xâm nhập vào một hệ thống. Đúng như tên gọi, nó giống như việc “câu cá” thực sự: tung ra một miếng mồi ngon để bắt những con cá thiếu cảnh giác. Một email được soạn thảo cẩn thận (miếng mồi) trông giống như đến từ ngân hàng, dịch vụ phát trực tuyến hoặc thậm chí là bộ phận hỗ trợ phần mềm hợp pháp của bạn, có thể đánh lừa bạn (con cá) nhấp vào một liên kết độc hại hoặc nhập thông tin đăng nhập của mình vào một trang web giả mạo.

Những email này thường được viết rất tốt và có thể giả mạo địa chỉ email thật, khiến chúng trở nên nguy hiểm một cách đáng kinh ngạc. Ví dụ, “[email protected]” hoặc “[email protected]“. Những kẻ xâm nhập cũng tận dụng các tên miền phụ để làm cho địa chỉ email trông có vẻ chính hãng. Ví dụ, “[email protected]“. Ở đây, xyz.com mới thực sự là tên miền chính, chứ không phải amazon.com.

Bạn có thể làm gì:

- Luôn xác minh địa chỉ email của người gửi, đặc biệt nếu tin nhắn thúc giục hành động ngay lập tức.

- Di chuột qua các liên kết trước khi nhấp để xem trước URL đích thực.

- Không bao giờ mở các tệp đính kèm không mong muốn, ngay cả khi chúng trông giống như hóa đơn hoặc tài liệu PDF được quét.

- Sử dụng các dịch vụ email có bộ lọc thư rác và bảo vệ chống lừa đảo mạnh mẽ.

- Bật xác thực đa yếu tố (MFA) cho các tài khoản liên kết với email.

- Hầu hết các dịch vụ uy tín, như ngân hàng, sẽ không bao giờ yêu cầu thông tin cá nhân của bạn qua email hoặc điện thoại. Vì vậy, khi nhận được những email hoặc cuộc gọi như vậy, hãy đặt câu hỏi liệu điều đó có hợp lý không.

- Nâng cao nhận thức cho bản thân, đồng nghiệp hoặc gia đình về các chiêu trò lừa đảo qua email mới nhất.

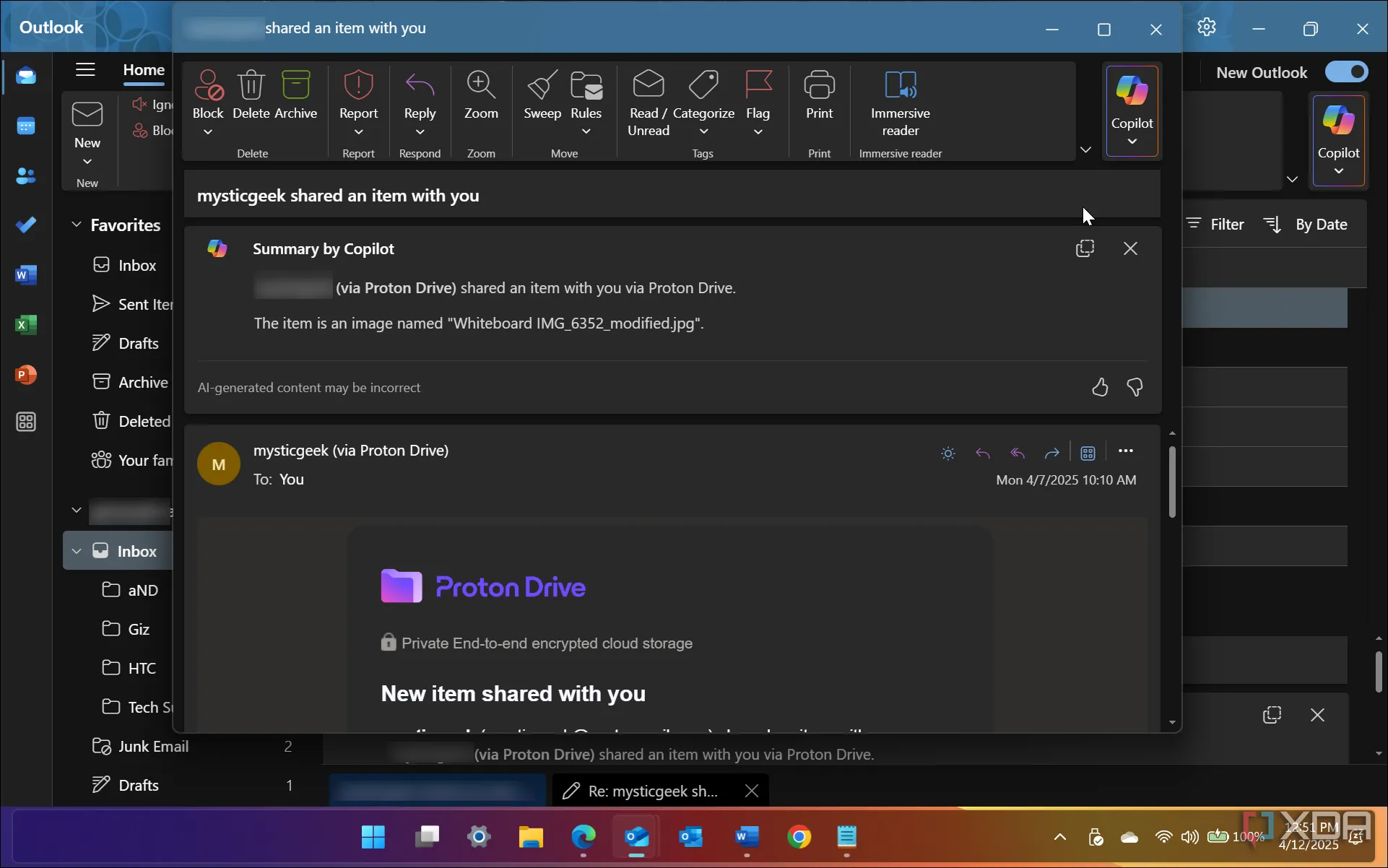

Màn hình hiển thị tùy chọn tóm tắt email của Copilot trong ứng dụng Outlook, cảnh báo về lừa đảo qua email

Màn hình hiển thị tùy chọn tóm tắt email của Copilot trong ứng dụng Outlook, cảnh báo về lừa đảo qua email

2. Website Độc Hại và Cửa Sổ Pop-up Giả Mạo

Bạn không cần phải truy cập “dark web” để rơi vào một trang web độc hại. Hacker sử dụng các trang tải xuống giả mạo, quảng cáo pop-up đáng ngờ, thao túng SEO và thậm chí là các phiên bản nhân bản của các trang web thật để lừa bạn tải xuống phần mềm độc hại (malware) hoặc nhập thông tin nhạy cảm. Một cú nhấp chuột sai lầm có thể dẫn đến ransomware, spyware hoặc những hậu quả tồi tệ hơn.

Tương tự, bạn cũng có thể trở thành nạn nhân của các bản cập nhật phần mềm giả mạo thông qua các cửa sổ pop-up độc hại. Nếu bạn nhận được các cửa sổ pop-up “Cập nhật Flash Player” hoặc “Cập nhật Chrome” khi truy cập một trang web, đó là một chiêu trò cũ được những kẻ tấn công mạng sử dụng để dụ bạn nhấp vào các liên kết độc hại. Không có công ty phần mềm hợp pháp nào yêu cầu bạn cập nhật phần mềm của họ trên một trang web của bên thứ ba, không rõ nguồn gốc. Trên thực tế, Flash Player không còn được hỗ trợ bởi bất kỳ trình duyệt nào, vì Adobe đã ngừng cung cấp nó vào năm 2021.

Bạn có thể làm gì:

- Sử dụng trình duyệt có tính năng bảo vệ chống phần mềm độc hại tích hợp.

- Tránh truy cập các trang web không rõ nguồn gốc hoặc đáng ngờ để tải xuống phần mềm và trò chơi.

- Cài đặt một trình chặn quảng cáo uy tín để ngăn chặn các cửa sổ pop-up và chuyển hướng độc hại.

- Cẩn trọng với các nút tải xuống quá hung hăng hoặc các lời nhắc “cập nhật ứng dụng của bạn” giả mạo.

- Kiểm tra URL cẩn thận, đặc biệt khi nhập thông tin đăng nhập. Đảm bảo trang web bạn đang truy cập có chứng chỉ SSL (HTTPS) và khớp với địa chỉ trang web chính thức.

- Chỉ cài đặt các bản cập nhật từ các nguồn chính thức (Windows Update, trang web của nhà cung cấp).

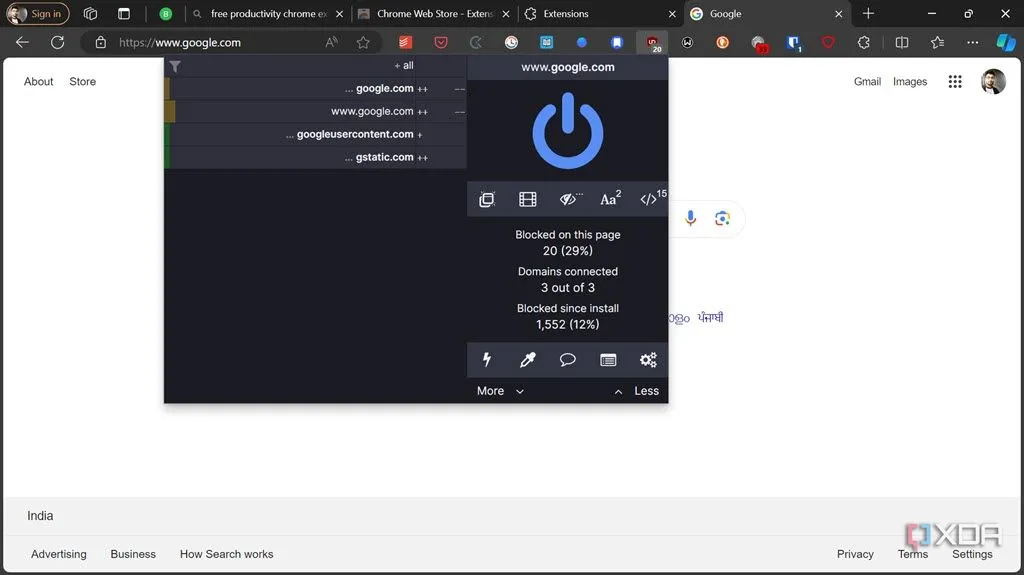

Biểu tượng tiện ích mở rộng uBlock Origin trên trình duyệt, giúp chặn quảng cáo và bảo vệ khỏi website độc hại

Biểu tượng tiện ích mở rộng uBlock Origin trên trình duyệt, giúp chặn quảng cáo và bảo vệ khỏi website độc hại

3. Phần Mềm Lậu và Cr@ck

Phần mềm và trò chơi bị bẻ khóa (cracked) có thể đi kèm với malware, spyware hoặc trojan. Ngay cả khi phần mềm hoạt động đúng như dự kiến, không có cách nào để biết bạn đã vô tình cài đặt loại cửa hậu nào vào máy tính của mình. Các mục tiêu thông thường là những người thiếu kinh nghiệm về công nghệ, những người cố gắng tải phần mềm lậu từ các trang web đáng ngờ.

Một số chương trình này có thể yêu cầu quyền quản trị viên. Mặc dù các quyền này có thể hợp pháp, nhưng điều quan trọng cần nhớ là bạn đang cấp quyền truy cập cấp cao cho một chương trình mà bạn đã tải xuống không chính thức, điều đó có nghĩa là nó có thể không hoàn toàn đáng tin cậy.

Ngoài ra, nhiều công cụ bẻ khóa và keygen có thể vô hiệu hóa hoặc yêu cầu bạn vô hiệu hóa các chương trình bảo mật của mình. Mặc dù chúng không phải là phần mềm độc hại theo đúng nghĩa đen, nhưng khả năng thực hiện các thay đổi cấp hệ thống vào registry khiến các giải pháp bảo mật coi chúng là vậy. Trong những tình huống này, bạn cần cân nhắc xem việc sử dụng công cụ bẻ khóa có đáng để mạo hiểm quyền riêng tư của hệ thống hay không.

Bạn có thể làm gì:

- Tránh phần mềm lậu nếu có thể; hãy tin congnghemoi.net, nó không đáng để mạo hiểm.

- Nếu bạn là sinh viên hoặc có ngân sách hạn hẹp, hãy sử dụng các phần mềm thay thế miễn phí hoặc mã nguồn mở cho các phần mềm trả phí phổ biến.

- Nếu bạn cần kiểm tra các tệp không rõ nguồn gốc, hãy sử dụng môi trường sandbox hoặc máy ảo.

- Nếu bạn đã tải xuống tệp từ các nguồn không xác định vì bất kỳ lý do gì, hãy quét chúng bằng các dịch vụ như VirusTotal trước khi mở.

- Sao lưu các trình cài đặt hợp pháp phòng trường hợp bạn cần cài đặt lại.

Mã nguồn của một loại ransomware hiển thị trên màn hình, tượng trưng cho nguy cơ từ phần mềm lậu

Mã nguồn của một loại ransomware hiển thị trên màn hình, tượng trưng cho nguy cơ từ phần mềm lậu

4. Mật Khẩu Yếu và Tái Sử Dụng Mật Khẩu

Sử dụng mật khẩu yếu như “qwerty123” hoặc tái sử dụng cùng một mật khẩu đăng nhập cho nhiều tài khoản thực sự là một lời mời công khai cho những kẻ tấn công. Khi một dịch vụ bị vi phạm, kẻ tấn công có thể thử cùng một tổ hợp đó trên các tài khoản email, ngân hàng, lưu trữ đám mây và mạng xã hội của bạn.

Hơn nữa, các bot nhồi nhét thông tin đăng nhập (credential-stuffing bots) có thể tự động hóa quá trình này, khiến nó diễn ra cực kỳ nhanh chóng, đến nỗi bạn không có nhiều thời gian để bảo vệ tài khoản của mình. Do một lỗi có thể dễ dàng tránh được như vậy, bạn thực tế có thể mất tất cả hoặc hầu hết các tài khoản trực tuyến của mình.

Bạn có thể làm gì:

- Thường xuyên kiểm tra mật khẩu của bạn trên HaveIBeenPwned để xác định xem email, mật khẩu và các thông tin cá nhân khác của bạn có bị lộ trong một vụ vi phạm dữ liệu hay không.

- Sử dụng mật khẩu mạnh, duy nhất cho mọi tài khoản.

- Nếu bạn có xu hướng quên mật khẩu, hãy sử dụng một trình quản lý mật khẩu uy tín và phổ biến để bảo vệ và thậm chí tạo mật khẩu cho bạn.

- Đừng dựa vào trình quản lý mật khẩu tích hợp trong trình duyệt nếu bạn đang chia sẻ thiết bị. Chúng không phải là trình quản lý mật khẩu an toàn.

- Bật xác thực đa yếu tố (MFA) để tăng cường bảo vệ.

- Thay đổi mật khẩu ngay lập tức nếu bạn phát hiện ra một dịch vụ bạn sử dụng đã bị vi phạm.

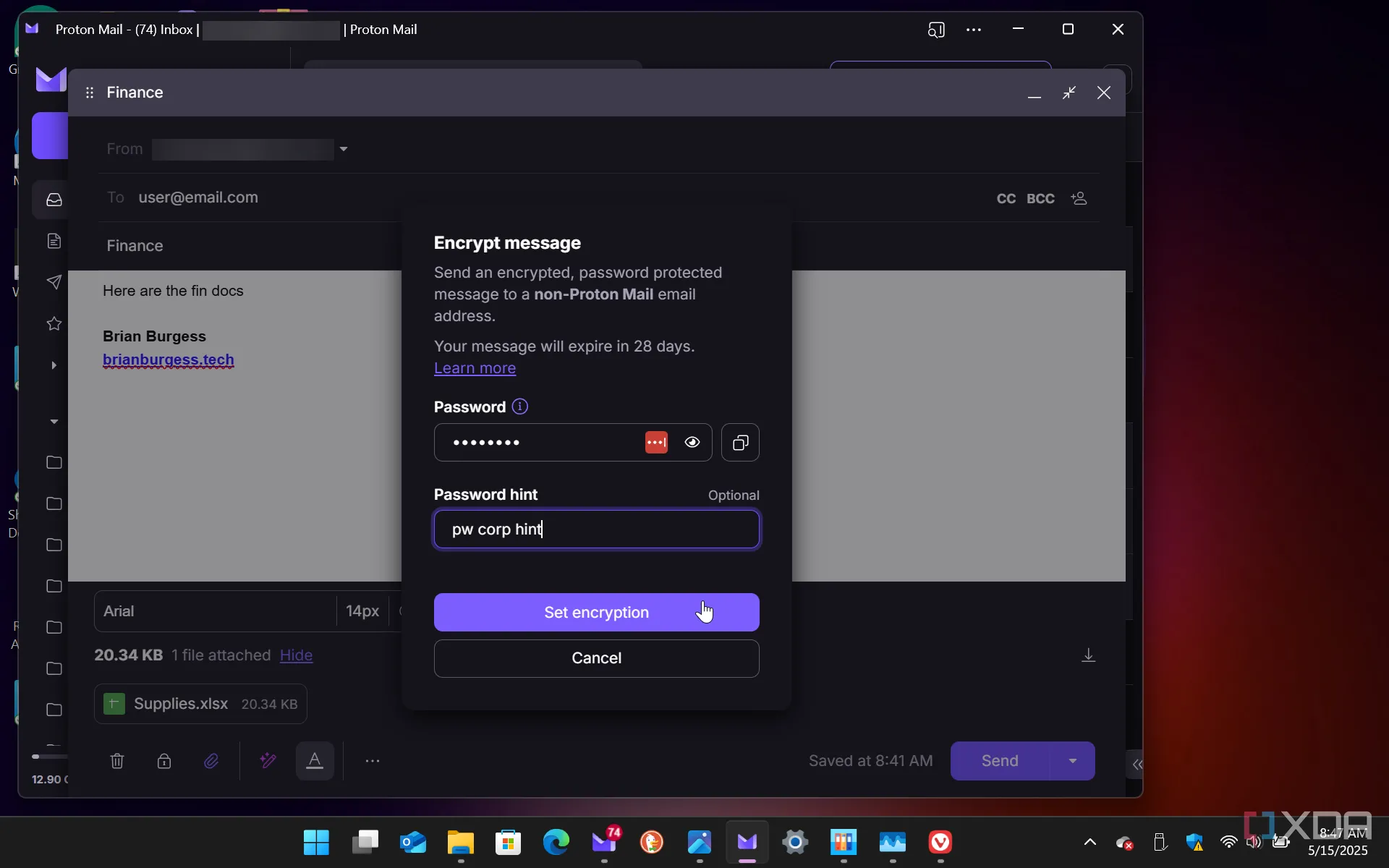

Giao diện cài đặt mật khẩu cho email trong ứng dụng Proton Mail, nhấn mạnh tầm quan trọng của mật khẩu mạnh

Giao diện cài đặt mật khẩu cho email trong ứng dụng Proton Mail, nhấn mạnh tầm quan trọng của mật khẩu mạnh

5. Phần Mềm và Hệ Điều Hành Windows Lỗi Thời

Chạy các phiên bản Windows lỗi thời hoặc bỏ qua các bản cập nhật phần mềm khiến bạn dễ bị tấn công bởi các lỗ hổng đã biết. Có một lý do khiến Windows cập nhật quá nhiều. Microsoft phát hành các bản vá bảo mật quan trọng thông qua các bản cập nhật để bảo vệ hệ điều hành của bạn. Tương tự, các ứng dụng phổ biến như Chrome cũng thường xuyên phát hành các bản cập nhật bảo mật để giải quyết các lỗ hổng. Tội phạm mạng thường nhắm mục tiêu vào các hệ thống chưa vá các lỗ hổng mới nhất.

Một ví dụ điển hình là sự lây lan của cuộc tấn công ransomware WannaCry. Nó đã khai thác một lỗ hổng trong giao thức Server Message Block (SMB) của Windows, cụ thể là thông qua một khai thác gọi là EternalBlue. Microsoft đã phát hành bản vá cho lỗ hổng này vào tháng 3 năm 2017; tuy nhiên, cuộc tấn công xảy ra vào tháng 5 năm 2017 và ảnh hưởng đến hơn 200.000 thiết bị trên 150 quốc gia đơn giản vì chúng chưa cập nhật hệ thống của mình để cài đặt bản vá.

Bạn có thể làm gì:

- Luôn cài đặt các bản cập nhật Windows quan trọng ngay khi chúng có sẵn.

- Bật cập nhật tự động cho các ứng dụng chính bạn sử dụng hàng ngày và các trình điều khiển thiết yếu.

- Nếu bạn cảm thấy việc kiểm tra cập nhật phần mềm thủ công quá phiền phức, hãy sử dụng các ứng dụng cập nhật phần mềm và trình điều khiển hợp pháp.

- Gỡ cài đặt phần mềm bạn không còn sử dụng. Điều này giúp giảm bề mặt tấn công của bạn.

- Nâng cấp từ các phiên bản Windows không được hỗ trợ như 7 hoặc 8.1 lên ít nhất Windows 10 (tốt nhất là nâng cấp lên Windows 11, nếu phần cứng của bạn hỗ trợ).

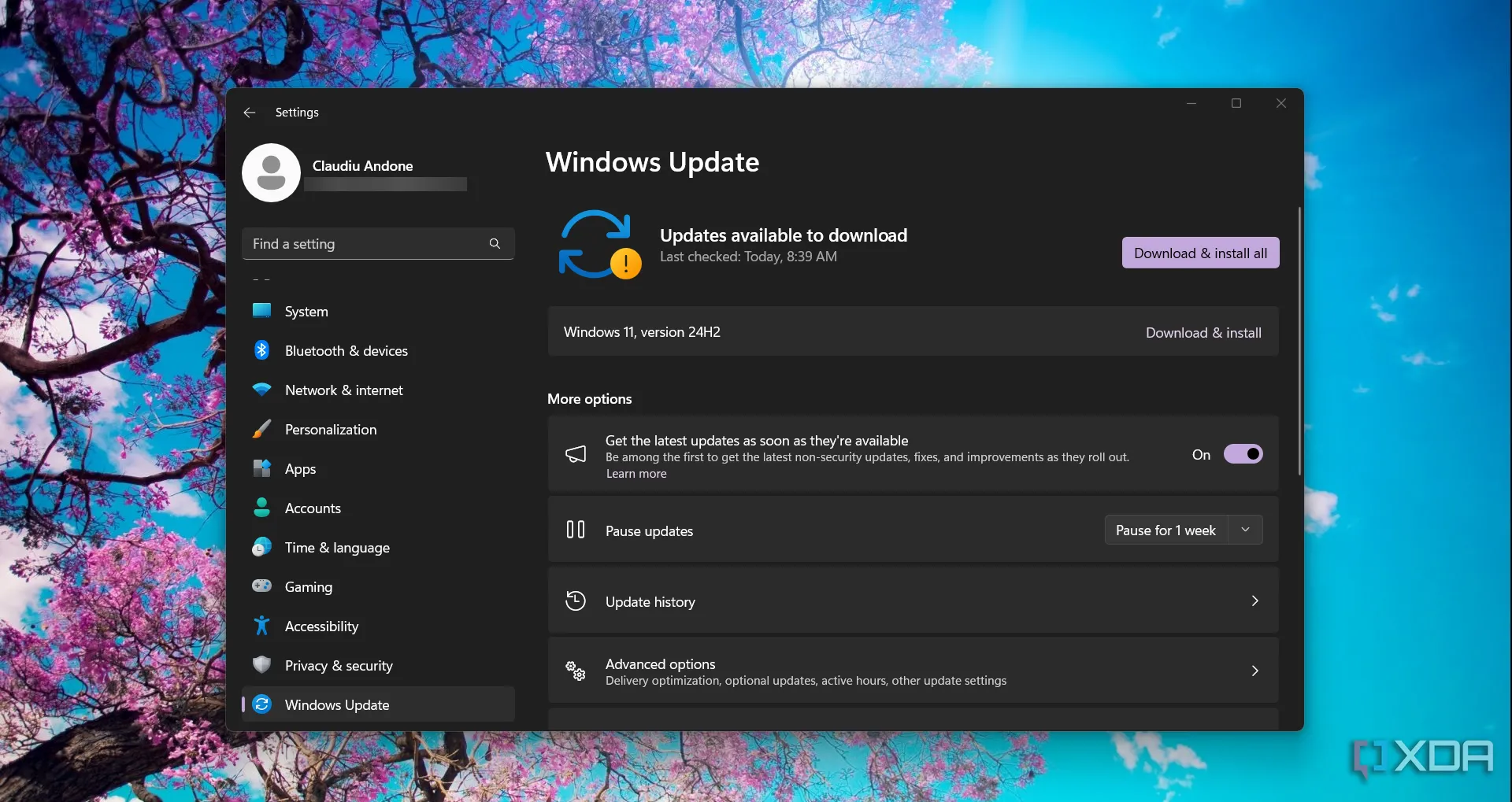

Màn hình cài đặt Windows Update trên Windows 11, khuyến khích cập nhật hệ điều hành thường xuyên

Màn hình cài đặt Windows Update trên Windows 11, khuyến khích cập nhật hệ điều hành thường xuyên

6. Thiết Bị USB Độc Hại

Cắm một thiết bị USB không rõ nguồn gốc là rất rủi ro, đặc biệt là những chiếc bạn tìm thấy đâu đó hoặc nhận được một cách bất ngờ. Hacker có thể tải sẵn phần mềm độc hại vào USB, sử dụng chúng để đánh cắp tệp hoặc thậm chí thực thi các tập lệnh đã được lập trình sẵn một cách tự động bằng cách mô phỏng USB. Một số cuộc tấn công thậm chí còn sâu hơn, sử dụng cái gọi là tải trọng BadUSB.

Các cuộc tấn công BadUSB liên quan đến các thiết bị USB được lập trình lại để hoạt động như bàn phím hoặc bộ điều hợp mạng. Khi được cắm vào, các thiết bị này thực thi các lệnh độc hại, chẳng hạn như cài đặt phần mềm độc hại hoặc thay đổi cài đặt bảo mật mà không cần người dùng tương tác.

Một ví dụ là nhóm hacker FIN7, đã gửi các ổ USB được ngụy trang thành vật phẩm quảng cáo để xâm nhập hệ thống của nạn nhân. Một mối đe dọa khác là USB Killer, nó cung cấp các xung điện áp cao để làm hỏng các thành phần máy tính.

Bạn có thể làm gì:

- Không bao giờ cắm các thiết bị USB không tin cậy hoặc không rõ nguồn gốc.

- Vô hiệu hóa tính năng autorun và autoplay trong cài đặt Windows.

- Sử dụng bộ chặn dữ liệu USB (còn gọi là “USB condom”) khi sạc thiết bị ở nơi công cộng.

- Thiết lập hệ thống của bạn để nhắc nhở trước khi nhận diện các thiết bị di động mới.

Bàn tay cầm một chiếc USB flash drive, minh họa nguy cơ từ thiết bị USB lạ độc hại

Bàn tay cầm một chiếc USB flash drive, minh họa nguy cơ từ thiết bị USB lạ độc hại

7. Tiện Ích Mở Rộng Trình Duyệt Độc Hại

Một số tiện ích mở rộng trình duyệt ban đầu rất hữu ích nhưng sau đó bị bán cho các công ty mờ ám, những công ty này biến chúng thành phần mềm quảng cáo (adware) hoặc phần mềm gián điệp (spyware). Một số khác có thể yêu cầu các quyền không cần thiết để theo dõi thói quen duyệt web, chèn quảng cáo hoặc đánh cắp thông tin đăng nhập. Các cảnh báo cập nhật phần mềm giả mạo mà chúng ta đã thảo luận trước đó cũng có thể xuất hiện do một tiện ích mở rộng trình duyệt hoạt động sai mục đích.

Bạn có thể làm gì:

- Chỉ cài đặt tiện ích mở rộng từ các nhà phát triển và thị trường đáng tin cậy.

- Kiểm tra đánh giá và quyền của tiện ích mở rộng trước khi cài đặt.

- Thường xuyên kiểm tra các tiện ích mở rộng của bạn và gỡ bỏ bất cứ thứ gì bạn không sử dụng.

- Tránh các tiện ích mở rộng yêu cầu quyền truy cập vào tất cả các trang web trừ khi thực sự cần thiết.

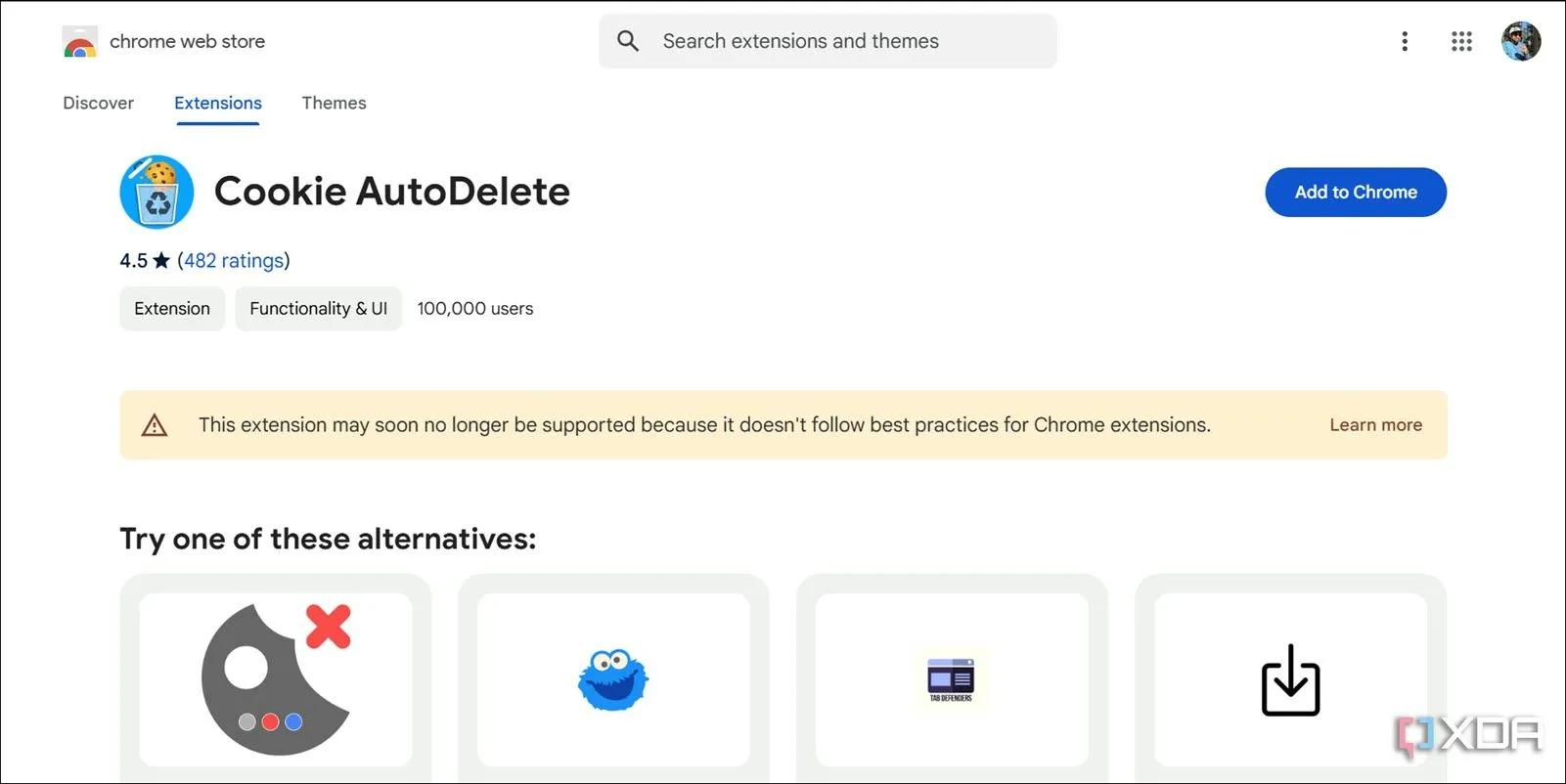

Trang tải xuống tiện ích mở rộng Cookie AutoDelete, liên quan đến vấn đề tiện ích trình duyệt độc hại

Trang tải xuống tiện ích mở rộng Cookie AutoDelete, liên quan đến vấn đề tiện ích trình duyệt độc hại

Hàng rào phòng thủ vững chắc nhất của bạn bắt đầu từ bây giờ

Ngày nay, việc giữ an toàn không chỉ là cài đặt phần mềm diệt virus và hoàn toàn dựa vào nó. Đó là về việc tạo ra các thói quen kỹ thuật số thông minh, nhận biết các mối đe dọa phổ biến và theo kịp các chiến thuật luôn thay đổi được sử dụng bởi tội phạm mạng. Nếu bạn thực hiện dù chỉ một vài mẹo trong bài viết này, bạn sẽ giảm đáng kể rủi ro bị tấn công cho PC Windows của mình.

Rõ ràng, bạn không cần phải là một chuyên gia an ninh mạng để bảo vệ PC Windows của mình, nhưng bạn cần phải luôn cảnh giác. Hầu hết các vụ tấn công không xảy ra vì người dùng bất cẩn; chúng thực sự xảy ra vì mọi người không nhận ra mình đang bước vào một cái bẫy cho đến khi quá muộn. Hãy nhớ rằng, cẩn trọng với quyền riêng tư và bảo mật của PC không phải là hoang tưởng; đó là lẽ thường tình. Hãy chia sẻ bài viết này để cùng nhau nâng cao nhận thức bảo mật trong cộng đồng công nghệ Việt Nam nhé!